Capas de Seguridad en las Aplicaciones de Negocio

Hemos estado hablando de seguridad de las comunicaciones, de las infraestructuras, de los elementos físicos y lógicos que nos permiten acceder y nos protegen de intrusos o de ataques. Pero hay otra capa de seguridad que está un poco por encima (o más cerca del usuario), que son las propias aplicaciones de negocio con las que interaccionamos, a las que pretendemos acceder y utilizar.

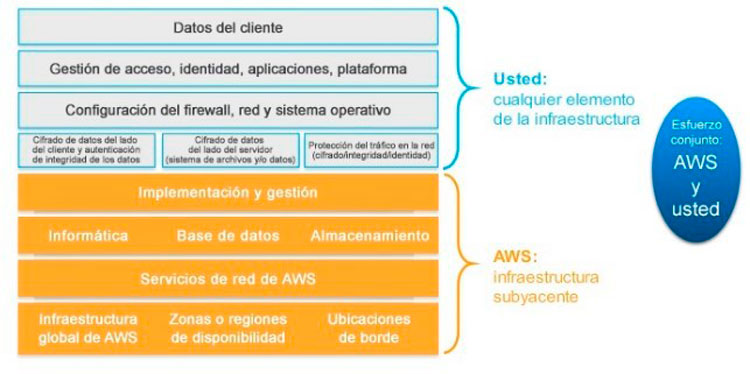

Ya hemos escrito en alguna ocasión acerca del modelo de seguridad compartida del Cloud, y viene otra vez a cuento, aunque nuestro entorno no sea Cloud en absoluto o lo sea solo en parte:

Las capas de abajo (o base) en este esquema son las que nos hemos encargado de securizar, incluso hasta la configuración de los firewalls y la red, y el cifrado de datos, ya en las partes de arriba en gris.

Pero las dos ultimas capas son las del acceso a las aplicaciones ya concretas. El usuario y la contraseña, o la gestión de identidades donde se aseguran quien somos y qué permisos tenemos, a través de la gestión de roles (RBCA).

Por ejemplo, el directorio activo nos permite disponer de ambas cosas, u otros proveedores de Identidades igualmente.

El diseño de la seguridad centralizada en torno a una herramienta así facilita la administración en este ámbito para los administradores, pudiendo restringir este acceso o permitirlo.

En las herramientas SaaS, este control de acceso se puede refinar más con herramientas como los CASB (Cloud Access Security Broker), o en los ataques a páginas web hablaríamos de los WAF (Web Application Firewall).

La planificación como parte vital para la seguridad de tus aplicaciones

Pero lo mejor es planificarlo desde el comienzo: la seguridad desde el diseño, y la seguridad por defecto. Dar los permisos adecuados a las personas adecuadas (mejor por grupos). Intentar no dar permisos de tipo “todo a todos”, ver qué necesita cada uno y solo darle acceso a esto (granularidad).

¿Y por qué hablamos de la penúltima capa de la seguridad? Porque todavía hay otra capa más arriba que es la propia responsabilidad del usuario, sus procedimientos y actitudes.

Disponer de una contraseña segura que se cambie cada cierto tiempo se puede forzar mediante una política corporativa, pero si el usuario se le da la contraseña a un compañero, la manda correo o se la indica a quien no debe, puede provocar graves consecuencias. Por eso el usuario es siempre la última capa de seguridad, y así evitaremos técnicas como el Phishing, o en los clientes de correo o chat (ambas ya como herramientas de comunicación y negocio), abrir archivos sospechosos no es más que un problema de esta última capa del usuario si los sistemas automáticos y de seguridad no han podido pararlo antes.

Social Links: